Файрвол — что это такое

Файрвол (иначе, брандмауэр или межсетевой экран) представляет собой барьер, чтобы сохранить ваш ПК от хакеров, вредоносных программ, кодов и других внешних деструктивных сил, пытающихся вторгнуться в ваши владения и повредить вам. Файрволы контролируют порты, с помощью которых компьютер подключается к внешнему миру и блокируют любую подозрительную деятельность.

Файрвол (иначе, брандмауэр или межсетевой экран) представляет собой барьер, чтобы сохранить ваш ПК от хакеров, вредоносных программ, кодов и других внешних деструктивных сил, пытающихся вторгнуться в ваши владения и повредить вам. Файрволы контролируют порты, с помощью которых компьютер подключается к внешнему миру и блокируют любую подозрительную деятельность.

Сам термин «файрвол» (firewall — «противопожарная стена») был заимствован из пожарной терминологии. В борьбе с пожарами, файрвол представляет собой стену или барьер, созданный для предотвращения распространения огня. Компьютерные программы назвали файрволами, т.к. их работа похожа на работу физического firewall, который препятствует распространению пожара из одной области в другую.

Если вы когда-либо использовали Интернет, особенно, работая в большой компании, вы, вероятно, слышали как используется термин файрвол. Например, сотрудники в компании говорят что-то вроде: «я не могу использовать этот сайт, так как он не разрешен файрволом (брандмауэром)».

Файрволы — это тип программного обеспечения или же физическое устройство, которое занимает место «посредника» между вашим компьютером и сетью Интернет.

Целью является контроль и наблюдение за Интернет-соединениями путем анализа каждого бита данных, передаваемых и получаемых от компьютера и программ. Брандмауэр рассматривает все соединения и блокирует те из них, которые не отвечают указанным критериям безопасности.

Брандмауэр также может действовать в качестве прокси-сервера, что означает, что весь трафик будет передаваться через другой сервер, прежде чем он достигнет вашего компьютера.

Возникновение файрволов

Как известно, Всемирная Сеть Интернет была создана для обмена информацией. Когда Интернет только возник, по-видимому, не было особой необходимости в построении систем безопасности. Обмен информацией происходил через частные линии. Доступ к этим частным линиям предоставлялся в конкретной точке входа в сеть, которая охранялась вооруженными охранниками. Это была сетевая безопасность в прошлом.

Однако, к 1980 году Интернет, как мы знаем, стал публичным, а первые хакеры начали свои кибер-атаки, создавая необходимость в брандмауэрах и антивирусной защите. Сегодня в Интернете существует множество сайтов с информацией о товарах, услугах и прочих вопросах, а люди могут взаимодействовать друг с другом посредством чатов и социальных сетей.

К сожалению, есть сайты и люди с «недобрыми» намерениями в Интернете, чтобы делать вредоносные вещи, например, красть личную информацию или контролировать компьютер для рассылки спама. Установка файрвола — это лучшая линия обороны против этих атак. Когда firewall правильно установлен и настроен, он будет фильтровать весь трафик, как входящий, так и исходящий.

Файрвол и его особенности

Как известно, компьютеры подключены к другим устройствам и Интернету через ряд портов. Компьютеры имеют более 65 тысяч портов, что, по сути, означает, что есть более 65 тысяч способов взломать ваш компьютер! Файрволы надежно закрывают порты, которые не используются на компьютере, а также контролируют активность в часто используемых портах.

Многие брандмауэры, особенно те, которые предназначены для использования дома или в малом бизнесе, интуитивно понятны и сами знают (без настройки), какие программы OK, а какие должны быть заблокированы.

Межсетевые экраны могут быть внедрены в программное и аппаратное обеспечение, или же составлять комбинацию из того и другого.

Большинство современных операционных систем, таких как Microsoft Windows, поставляются с их собственным брандмауэром, который требует минимальной работы по его настройке. В Windows 7, Vista и XP, программные межсетевые экраны уже встроены в операционную систему, в то время, как более ранние версии Windows не имеют их. Компьютеры Macintosh под управлением Mac OS X 10.2 и более поздние версии также имеют встроенный брандмауэр.

Фаерволы сторонних производителей, включая коммерческое программное обеспечение достаточно просты в настройке, но, как правило, являются более мощными, чем те, которые поставляются с ОС. Такие файрволы имеют графический интерфейс пользователя для управления сетевым экраном, а функции программы включают регистрацию, отчетность и автоматическую сигнализацию при заданных пороговых значениях атаки.

Другим типом брандмауэра является аппаратный брандмауэр. Это физическое устройство, которое подключается к компьютеру и настраивается через соединение с ним — с помощью Интернет-браузера или через интерфейс командной строки. Аппаратные межсетевые экраны обычно более дорогие, чем программные, и значительно более сложные по настройке для среднего пользователя.

Многие пользователи, которые имеют маршрутизаторы, просто используют их в качестве брандмауэра. Маршрутизаторы могут блокировать доступ к портам так же легко, как и программные или аппаратные файрволы. Чтобы настроить маршрутизатор, предполагается, что вы обратитесь к руководству пользователя.

Методы работы файрвола

- Фильтр пакетов. Файрвол анализирует каждый пакет входящего и исходящего трафика сети, и принимает или отклоняет его на основе заданных пользователем правил. Фильтрация пакетов является достаточно эффективным и прозрачным методом для пользователей, но трудно настраиваемым. Кроме того, он подвержен воздействию IP-спуфинга (прим. — атаки в сети, когда IP-пакеты отправляются хакером в качестве обратного адреса IP-адрес хоста, которому «жертва» доверяет).

- Шлюз приложений. Сетевым экраном применяются механизмы безопасности для конкретных приложений, таких как FTP и Telnet-сервера. Это является очень эффективным, но может повлиять на производительность.

- Прокси-сервер. Брандмауэр перехватывает все соединения, входящие и исходящие из сети. Прокси-сервер эффективно скрывает истинные сетевые адреса.

Файрволы являются первой линией обороны для защиты частной информации. Для большей безопасности, ваши данные могут быть зашифрованы. Предприятия с интрасетью устанавливают фаерволы для предотвращения несанкционированного доступа к собственным информационным ресурсам.

Если у вас есть высокоскоростное подключение к Интернету в вашем доме (домашняя сеть), то вам необходим брандмауэр. Небольшая домашняя сеть имеет много тех же проблем безопасности, что и большая корпоративная сеть. Вы можете использовать брандмауэр для защиты домашней сети и семьи от вредоносных веб-сайтов и потенциальных хакеров.

Файрвол и антивирус

Большинство компьютерных пользователей только сейчас начинает понимать важность безопасности компьютера. Также важно для пользователей ПК понять разницу между межсетевыми экранами и антивирусной защитой. В отличие от традиционных преступлений, краж и вторжения в частную жизнь в физическом мире, кибер-банды и кибер-преступники составляют новые и современные риски безопасности.

Можно так сказать, что, в отличие от брандмауэра, который действует, как компьютерный «швейцар», антивирус работает как «вышибала». Брандмауэр встречает на входе, однако если что-то проникло внутрь — за дело уже вступает антивирус-вышибала.

Лучшие антивирусные программные решения работают в фоновом режиме для мониторинга всех аспектов работы компьютера. Когда антивирус находит что-нибудь подозрительное, он показывает место, где он это нашел и предупреждает пользователя компьютера.

Теперь, когда Интернет достиг подросткового возраста, кибер-преступники начали использовать spyware (шпионов), cookies, веб-сайты и Интернет-браузеры для атаки компьютеров. За последние три года в области компьютерной безопасности программного обеспечения компании разработали то, что они называют anti-malware, которая является лучшим антивирусным и антишпионским решением по безопасности.

Стоит отметить, что идеальной защитой компьютера эксперты признали использование высокопроизводительного сетевого маршрутизатора со встроенным firewall, и вдобавок к нему — отмеченное наградами anti-malware решение с обновлением вирусных определений, по крайней мере, каждые два часа.

softgallery.ru

Что такое Firewall?

41652 08.08.2009Поделиться

Класснуть

Поделиться

Твитнуть

Плюсануть

Firewall в переводе с английского означает горящая стена (fire — огонь, wall — стена), также часто можно встретить название фаервол (это обозначение firewall только русскими буквами) или Brandmauer это в переводе с немецкого значит тоже самое (brand — гореть, mauer — стена), наиболее часто употребляется как брандмауэр. В народе очень часто firewall называют просто стена или стенка.

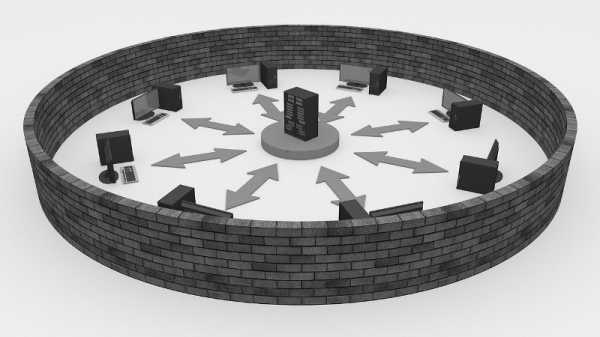

Итак, давайте попробуем разобраться, что же такое firewall и зачем он нужен. Представьте себе, что ваш компьютер это ваша квартира. В квартире есть окна и двери. Я уверен, что все окна и двери вы держите на замке и не думаю, что вы были бы довольны, если бы каждый прохожий мог бы зайти к вам через открытую дверь или влезть через открытое окно. По аналогии, вы должны быть заинтересованы в том, чтобы никто чужой не смог просто так войти в ваш компьютер и взять что ему захочется или удалить какие нибудь важные для вас данные.

На окнах и дверях вашего дома есть замки, вы запираете их и чувствуете себя в безопасности. Если вам нужно выйти или впустить к себе знакомого, вы открываете двери и впускаете или выпускаете нужных вам людей. Установив фаервол, вы можете настроить его таким образом, чтобы он пропускал в интернет или запускал из интернета только те программы, которые вы ему разрешите. Все остальное будет блокировано как на вход так и на выход.

Фактически вы ставите фильтр между вашим компьютером и интернет, который пропускает только нужное и важное для вас, все остальное фильтруется.

Согласно статистике, компьютер, на котором не установлен firewall и который находится в сети, остается не зараженным максимум

2 минуты. По истечении этого времени вы обязательно получите свою порцию вредоносных программ.

Не стоит бояться процедуры установки и настройки, хотя этот тип программ и нельзя назвать простым, большинство из них

настраиваются автоматически. Вам нужно будет лишь нажимать на кнопку разрешить или запретить доступ определенной программе.

Поделиться

Класснуть

Поделиться

Твитнуть

Плюсануть

Please enable JavaScript to view the comments powered by Disqus.2ip.ru

Что такое БРАНДМАУЭР (ФАЙРВОЛ) — что это значит, слово, термин

Брандмауэр (Brandmauer) или Файрвол (Firewall) – это компьютерная программа, целью которой является защита компьютера от вирусов и хакерских атак. Брандмауэр отслеживает сетевой трафик, поступающий в операционную систему, и помогает остановить вредоносные программы, которые пытаются получить доступ к личной информации пользователя. Помимо этого, у терминов Брандмауэр и Файрвол есть еще и другое определение. Данными терминами принято назвать противопожарные капитальные стены, которые по идее должны защищать дома от пожаров в местах плотной застройки.

Что такое Брандмауэр (Файрвол) – значение, определение простыми словами.

Простыми словами, Брандмауэр (Фаервол) – это специальные защитные компьютерные программы, которые постоянно сканируют получаемые и отправляемые в интернет данные. Образно говоря, это виртуальные стены, которые защищают компьютер от опасностей интернета: вирусы, руткиты, шпионские программы, и тд. Хотя стоит отметить, что брандмауэр не является единственным или самым надежным источником защиты вашего компьютера. Как правило, для обеспечения наибольшей безопасности, брандмауэр (Файрвол), всегда работает в связке с антивирусом и анти-шпионским программным обеспечением.

В большинстве случаев, брандмауэр устанавливается непосредственно на рабочую машину (ПК), но иногда, как в случаях с различными офисами, где присутствует много компьютеров, файрвол ставится в виде физического устройства (но об этом позже). Пользователям операционной системы Windows, нет нужды устанавливать брандмауэр самостоятельно (отдельно), так как в ОС изначально присутствует собственный — Брандмауэр Windows.

Брандмауэр – как это работает, простыми словами.

Не вникая в сложные технические подробности, работу Брандмауэра можно описать следующим образом. Когда пользователь запускает программу, связанную с Интернетом, такую как браузер или компьютерная игра, компьютер подключается к удаленному веб-сайту и отправляет информацию о компьютерной системе пользователя. Однако перед тем как данные будут отправлены или получены они проходят через межсетевой экран (файрвол), где в зависимости от установленных параметров, данные будут пропущены или остановлены.

Образно говоря, в процессе своей работы, брандмауэр выступает своеобразным пограничником или таможенником, который следит за всем что вывозится и завозится на компьютер. Кроме того, в его обязанности входит проверка пакетов данных на соответствие необходимым параметрам. Таким образом, файрвол может помочь остановить работу уже установленного вредоносного ПО, такого как троянские кони и другие шпионские программы. Простыми словами, экран просто не будет передавать собранные этими программами данные в интернет. Но это, конечно же все в теории, так как подобные вредительские программы постоянно совершенствуются и учатся обманывать файрволы.

Что такое Аппаратный брандмауэр и способы защиты сети?

Аппаратный брандмауэр — это физическое устройство, которое соединяет компьютер или сеть с Интернетом, используя определенные усовершенствованные методы защиты от несанкционированного доступа. Проводные маршрутизаторы, широкополосные шлюзы и беспроводные маршрутизаторы включают в себя аппаратные брандмауэры, которые защищают каждый компьютер в сети. Аппаратные брандмауэры используют для защиты сети разные виды обеспечения безопасности: фильтрация пакетов, проверка пакетов с учетом состояния, трансляция сетевых адресов и шлюзы уровня приложения.

Брандмауэр фильтрации пакетов проверяет все пакеты данных, отправляемые в систему и из нее. Он пересылает данные на основе набора правил, определенных сетевым администратором. Этот аппаратный брандмауэр проверяет заголовок пакета и фильтрует пакеты на основе адреса источника, адресата и порта. Если пакет не соответствует правилам или соответствует критериям блокировки, ему не разрешается проходить через компьютер или сеть.

Динамическая фильтрация пакетов или проверка пакетов с учетом состояния, это более сложный метод защиты. Этот брандмауэр контролирует, откуда пришел пакет, чтобы выяснить, что с ним делать. Он проверяет, были ли данные отправлены в ответ на запрос для получения дополнительной информации или просто он появился сам по себе. Пакеты, которые не соответствуют заданному состоянию соединения, отклоняются.

Еще одним способом обеспечения безопасности является — маршрутизатор трансляции сетевых адресов (NAT). Он скрывает компьютер или сеть компьютеров от внешнего мира, представляя один общедоступный IP-адрес для доступа в Интернет. IP-адрес брандмауэра является единственным допустимым адресом в этом сценарии, и это единственный IP-адрес, представленный для всех компьютеров в сети. Каждому компьютеру на внутренней стороне сети присваивается свой IP-адрес, действительный только внутри сети. Этот вариант защиты очень эффективен, поскольку он представляет возможность использовать только один публичный IP-адрес для отправки и поступления пакетов информации. Что в свою очередь значительно минимизирует возможности по внедрению вредоносного ПО. Этот аппаратный брандмауэр обычно реализуется на отдельном компьютере в сети, который имеет единственную функцию работы в качестве прокси сервера. Он довольно сложный и считается одним из самых безопасных типов аппаратных брандмауэров.

Основные проблемы с брандмауэрами.

Существует несколько общих проблем, которые могут возникнуть в результате использования брандмауэра. Самой распространенной проблемой является то, что помимо вредоносных программ, брандмауэр часто блокирует нормальный, нужный нам трафик. Некоторые веб-сайты могут иметь ограниченный доступ или не открываться, потому что они были неправильно диагностированы. Довольно часто возникают проблемы с сетевыми играми, так как фаервол, часто распознает подобный трафик, как вредоносный и блокирует работу программ. Исходя из этого, следует отметить, что хоть брандмауэр штука весьма полезная, его нужно правильно настраивать, чтобы он не портил жизнь своими запретами.

Получи плюсик к карме — поделись добром с друзьми:VK

chto-takoe.net

Firewalls — немного теории для начинающих или что надо знать перед покупкой / Habr

Несколько лет назад мне пришлось окунуться в мир firewall-ов и найти нужный вариант. Платный/бесплатный, открытый/закрытый, железо или софт. Опций предостаточно. Сегодня все это позади и у меня уже давно есть любимый firewall, который я ставлю за считанные минуты, но тем, кто только начинает работать в этой области, хотелось бы помочь внеся хоть какую-то ясность. Надеюсь, что поможет.(Не могу заставить себя писать “межсетевой экран”, firewall – он и в Африке firewall).

1. Изначально firewall-ы разделяются на 2 типа: host-based и network. Host-based устанавливается непосредственно на клиентскую машину (поверх существующей ОС) и защищает исключительно одну эту машину. Это может быть полезно в домашних условиях (особенно, если у вас всего один компьютер и он напрямую подключен к модему) или в сетевом окружении, как дополнительное средство безопасности.

Network firewall защищает всю сеть и обычно служит шлюзом для этой сети. Сеть может состоять как из одного компьютера, так и из многих тысяч. Тип firewall-а выбирается в зависимости от сетевой среды и потребностей.

2. Network firewall подразделяются на 2 вида: PC-based (основанные на обычном компьютере) и ASIC-accelerated.

ASIC – application-specific integrated circuit. Подразумеваются машины, в которых основной функционал firewall-а происходит на аппаратном уровне. Как правило, это очень дорогие системы, стоимость которых зачастую доходит до нескольких десятков и даже сотен тысяч долларов. Используются обычно в ISP-подобных организациях, которым нужна очень высокая пропускная способность.

Все остальные firewall-ы являются PC-based. Не попадайтесь на удочки продавцов и маркетологов: все остальные firewall-ы являются PC-based.

3. В свою очередь PC-based firewall-ы подразделяются на 2 вида: дистрибутивы и appliances (корОбки). У каждого из них есть свои плюсы и минусы.

В пользу дистрибутивов:

— В зависимости от ситуации, у вас уже может быть в наличии нужное железо, которое вы можете выделить под firewall. Или же можете купить сервер/компьютер по относительно дешевой цене. Т.е. скорее всего это будет дешевле.

— Вы можете купить компьютер или сервер, который может быть маленьким или огромным – ваш выбор.

— Вы можете добавить в этот компьютер/сервер нескольких дополнительных сетевых карточек, или например поставить ОС на RAID массив – гибкость.

— Если понадобится, можете перенести (переустановить) ПО на другой сервер – мобильность.

— Вы конкретно знаете все технические характеристики вашего сервера.

— Вы гораздо меньше зависите от поставщика.

В пользу appliances:

— Меньше головной боли при выборе железа, особенно при попытке объять необъятное и просчитать наперед рост фирмы, объем траффика и т.д. Специалисты поставщика, как правило, могут подсказать какой именно аппарат из их ассортимента следует брать и зачасутю будут правы.

— Не все железо поддерживается всеми дистрибутивами. Зачастую софт “обрезан” довольно жестко. При установке ПО на новенький блестящий сервер, вы можете попасть в ситуацию, когда вы увидите на одном из форумов, что ваше железо однозначно не поддерживается. Причем предугадать такую ситуацию довольно трудно, ибо обычно в нее попадают когда деньги уже потрачены и прогресс пошел.

— Обычно они имеют “правильную” форму, т.е. маленькие аккуратные корОбки или 1U rackmounts (т.е. под серверную стойку).

— Как правило, они уже подогнаны под определенные категории использования, т.е. CPU, RAM, HD будут подходить под ваши нужды, а по количеству сетевых интерфейсов они будут превосходить стандартные 1U сервера.

— Поддерживаются как appliance, т.е. один адрес поддержки и для железа и для софта.

— Никакой головной боли с установкой ПО.

— Ну и напоследок, они зачастую очень неплохо выглядят.

4. (Теперь уже по традиции), дистрибутивы делятся на 2 вида: с открытыми исходниками и проприетарные.

Не вдаваясь слишком много в подробности и холивары, можно отметить, что нередко люди попадаются на удочки “FUD (Fear, uncertainty and doubt) campaign”, которую ведут вендоры проприетарного ПО, и ошибочно считают свободный/открытый софт недостаточно защищенным, не имеющим поддержки, некачественно написанным и т.д. Конечно, все это всего лишь FUD и не более. Опенсорсные firewall-ы ничуть не уступают по качеству своим закрытым товарищам. Но следует отметить некоторые моменты:

— Даже не являясь программистом можно насладиться прелестями СПО, ибо на форумах есть достаточно людей, которые с радостью помогут вам, вплоть до того, что могут даже написать небольшие патчи.

— Вы можете всегда посмотреть в код и попытаться понять что и как работает. Это зачастую помогает при решении проблем.

— С другой стороны, поставщик закрытого ПО предоставит вам поддержку (за немалые деньги) и специально обученные профессионалы помогут решить любую проблему.

Конечно, такой вид поддержки существует и в открытом ПО, но там, как правило, люди пытаются справиться сами.

5. Теперь давайте посмотрим чем обросли за все это время firewall-ы.

UTM – Unified Threat Management. По сути это тот же PC-based firewall, только обросший дополнительным функционалом. Сюда добавляют как стандартные (сегодня) функции firewall-а: IDS/IPS, VPN, load-balancing, routing, так и другие: content filtering, antivirus, anti-spam и т.д.

Обычно только небольшие организации с маленьким бюджетом пользуются UTM. Специалисты настоятельно рекоммендуют все-таки разделять и ставить машину с функционалом UTM за firewall-ом.

6. Сервер. Который “делает все серверные дела”. Есть такая птица. У него в наличии и firewall, и почта, и ftp, и файлохранилище, и еще куча вещей. Несмотря на невероятное удобство такого богатого функционала, пользоваться им крайне не рекомендуется, ибо в плане безопасности – это просто одна большая дыра.

7. IDS/IPS. Некое подобие анализатора траффика, работающего на основе базы подписей и пытающегося выявить аномалии. IDS (intrusion detection system) пытается их обнаружить, в то время как IPS (intrusion prevention system) пытается их еще и остановить.

Многие firewall-ы сегодня имеют этот функционал встроенным или же добавляют его как пакет.

8. IDS/IPS не идеальны, ибо не понимают протоколов, поэтому для более серьезной защиты используется Layer 7 firewall. Как правило, имеется в большинстве firewall-ов.

Стоит заметить, что и IDS/IPS и Layer 7 firewall достаточно прожорливы в плане CPU и RAM.

9. Функционал. Большинство firewall-ов пытаются включить в себя всевозможные ништяки, и при правильном маркетинге это звучит красиво.

Нужен ли вам весь этот функционал? Нет. Нужен ли он вам частично? Да. Поэтому желательно понять что вам нужно, что вам предлагают и почитать подробнее о каждой функции, чтобы не попадаться на удочку и не платить за то, что вы и через 10 лет не будете использовать.

10. Поддержка. Это одна из самых важных вещей в мире firewall-ов: кто-то должен уметь оперировать им и уметь разобраться при сбоях. Если у вас есть компетентные работники или Вы сами таким являетесь – прекрасно. Если нет – придется заплатить. Причем позаботиться об этом надо уже при покупке firewall-а. Зачастую поддержка совсем не дешевая, но это ваша гарантия. Стоит ли рисковать в данном случае?

Ну вот вроде и все. Если что-то забыл — пишите.

habr.com

Что такое файервол?

Если вы не являетесь уверенным пользователем ПК, то все равно, возможно, за последние годы вы уже неоднократно слышали слово «файервол» (firewall, «огненная стена»). Кстати, в 2006 году даже вышел фильм с таким названием “Firewall” или «Огненная стена», в котором снялись Харрисон Форд, Пол Беттани и Вирджиния Мэдсен.

Так, что же такое файервол и зачем он нужен?

Не подпускать плохих парней

Если говорить по-простому, то файервол (иногда его еще называют брандмауэр) – это система, которая предотвращает несанкционированный доступ к сети. Файервол действует как «вышибала» на входе в сеть, проверяя идентификацию каждого, кто пытается войти. Любая попытка несанкционированного доступа блокируется автоматически.

Как работает файервол?

Прежде чем вы сможете правильно понять, зачем нужен файервол, сперва вы должны немного понять, как данные передаются между компьютерами.

Скажем, вы отправляете документ вашему другу или коллеге по работе. Ваш компьютер разбивает документ на крошечные кусочки, которые называются пакетами, которые затем отправляются по одному на компьютер вашего друга или коллеги. Каждый пакет содержит дополнительную информацию, которая сообщает компьютеру получателя, как собрать документ из этих пакетов, и откуда эти пакеты приходят. Весь это процесс может быть выполнен почти мгновенно.

Как правило, пакеты передаются без всяких проблем. Хотя бывают ситуации, когда часть пакетов могут быть повреждены или потеряны во время передачи, или они могут быть перехвачены или изменены хакерами.

Файервол добавляет важный уровень защиты в механизм передачи данных. Файервол «сидит» между вашим компьютером и компьютером получателя, проверяя каждый пакет, который проходит через него. Любой сетевой трафик, который был подделан, поступает от неавторизованного или непризнанного источника, является подозрительным, а потому автоматически блокируется.

Файервол делает много и других полезных вещей. Он осуществляет мониторинг всего сетевого трафика, предотвращая проникновение хакеров на ваш компьютер или другие устройства, подключенные к Интернету.

Почему файерволы имеют значение?

В бизнес-среде файервол (его еще называют межсетевой экран) устанавливается на границе сети. Весь сетевой трафик проходит через файервол и анализируется при передаче. Это же справедливо и для файерволов приложений, таких, как и тот, что включен в состав антивируса Panda Dome, который устанавливается на домашние компьютеры.

Эффективная сетевая безопасность работает по принципу блокировки подозрительного трафика до того момента, как он достигнет вашего компьютера. В корпоративной сети это позволяет останавливать хакеров до того момента, как они проникнут в сеть. Дома вам необходимо удалять/блокировать плохой сетевой трафик прежде, чем он сможет достигнуть данных, хранящихся на вашем компьютере.

Файервол – это совсем не то же самое, что и антивирус: он не проверяет, содержат ли входящие пакеты вредоносную программу. Но он автоматически блокирует наиболее опасный сетевой трафик, чтобы не допускать хакеров и кибер-преступников. Однако подобно антивирусным системам, хороший файервол также регулярно обновляется, а потому он способен блокировать самые новые угрозы и подозрительную активность.

Такая автоматизированная проверка является важным инструментом для повышения общего уровня защиты вашего домашнего ПК и данных.

Вы можете подробнее узнать про файерволы в любых открытых источниках. А если вы хотите защитить свой компьютер антивирусом с файерволом прямо сейчас, то, пожалуйста, скачайте бесплатную триал-версию антивируса Panda Dome.

www.cloudav.ru

Что такое firewall ? — ITC.ua

На сегодняшний день даже корректно настроенная антивирусная программа с самыми свежими вирусными базами не в силах полностью защитить компьютер от угроз извне. Почему так происходит? Отчасти из-за того, что при разработке глобальной сети Интернет требованиям безопасности не уделялось достаточного внимания, а основной упор делался на удобство обмена информацией. Незащищен и стек протоколов TCP/IP (Transmission Control Protocol/Internet Protocol), который по своей природе не отвечает современным требованиям безопасности. Разумеется, профессиональные и доморощенные хакеры не упускают возможность использовать такие уязвимости. Именно для защиты от разрушительных действий и для предотвращения кражи информации с компьютеров и предназначены файрволы. Само название firewall в переводе с английского означает специальную противопожарную стену, препятствующую распространению огня; еще файрвол называют «брандмауэром», что означает то же самое, однако уже в переводе с немецкого (примечательно, что в немецком языке используется английский термин firewall).

Типы firewall

Файрволы бывают двух видов – аппаратные и программные. Аппаратный брандмауэр представляет собой устройство, которое подключается между компьютером (или локальную сеть) и точкой доступа в Интернет. Основное его достоинство заключается в том, что, являясь отдельным приспособлением, оно не потребляет ресурсы ПК. Недостатком, как правило, оказывается сравнительно высокая цена для домашних пользователей, и, как следствие, основной областью применения файрволов становятся локальные сети различных компаний. В этой статье речь пойдет в основном о персональных программных брандмауэрах, однако почти все нижесказанное в равной степени касается и аппаратных. Итак, программный файрвол представляет собой ПО, контролирующее выход компьютера в локальную сеть, а также попытки подключиться к нему извне, и на основе заранее заданного набора правил разрешающее или запрещающее те или иные действия. По сути, брандмауэр – это стена, разделяющая сетевой адаптер и операционную систему. Любые данные, как входящие, так и исходящие, «наталкиваются» на нее и проходят тщательную проверку.

Первые файрволы появились еще в 1980-х и представляли собой обычные маршрутизаторы, включающие фильтрацию пакетов (пересылаемые данные проверялись по заданному набору правил и не пропускались далее в случае несоответствия). Второе поколение брандмауэров использовало проверку с учетом состояния протокола – они принимали решение для текущей попытки установить соединение, базируясь на анализе не единичного пакета, а всего сеанса в целом. Следующими по сложности и новизне стали «защитники» с проверкой на прикладном уровне, которые исследовали данные приложения, передаваемые внутри пакета.

Как работает firewall

Зачем мне нужен файрвол, ведь у меня уже установлен антивирус? Такой вопрос часто встречается на различных компьютерных форумах. Следует знать, что антивирусы и файрволы хотя и служат одной и той же цели, на деле принципиально разнятся. В двух словах их отличия можно объяснить на примере «троянского коня» – антивирус будет пытаться найти его и уничтожить, в то время как файрвол просто перекроет ему доступ в сеть и не позволит отправить данные с вашего компьютера.

Перед тем как перейти непосредственно к описанию работы файрвола, стоит вкратце рассказать, как функционируют компьютерные сети. Итак, компьютеры в сети обмениваются некой информацией, передаваемой отдельными порциями, которые называются пакетами. Как же отправить ее на конкретный ПК? Для этого у каждого компьютера в сети есть свой адрес, уникальный в ее пределах, – IP. Он представляет собой набор из четырех групп чисел от 0 до 255, разделенных точками. К примеру, 212.20.123.15 (для локальных сетей зарезервированы области адресов 10.27.*.* или 192.168.*.*). Для отправки и приема данных у компьютера существуют специальные «двери» – порты, каждый под своим номером. Нумерация начинается с 0, а максимальное значение может быть 65535. Разные программы, как правило, используют различные порты для работы с внешним миром. Так, к примеру, для почты зарезервированы порты 25 и 110, браузеры для HTTP-протокола используют 80-й порт и т. д. Вот именно эти порты и проходящие через них пакеты и контролирует firewall. Любой порт может находиться в трех состояниях (открыт, закрыт и невидим), которые также контролируются посредством брандмауэра. Кроме дверей для информации, порты еще служат своего рода маяками, позволяющими определить присутствие компьютера в сети. ПК, у которого все порты невидимы, злоумышленник просто не обнаружит, а значит, и атаковать не будет. Поэтому одна из задач файрвола – обеспечить невидимость компьютера в Сети. Но даже в таком случае у хакера есть возможность получить адрес – например, пользуясь ICQ, легко узнать IP компьютера собеседника. Вот и еще одна задача брандмауэра – держать порты закрытыми для предотвращения взлома, а также проникновения в компьютер сетевых червей. Не менее важной функцией файрвола является наблюдение за всеми установленными и запущенными приложениями. Для чего это нужно? Дело в том, что зачастую вредоносные программы, чтобы обойти брандмауэр и получить доступ в сеть, маскируются под обычное безопасное ПО или даже внедряются в память уже запущенных программ. Таким образом, firewall отсекает все подозрительные контакты с внешним миром. Но как определить, что именно блокировать? Для многих приложений выход в Интернет необходим для работы, например для браузера или почтовых клиентов. Но если программа Notepad.exe пытается отправить какую-то информацию – это уже выглядит подозрительно. На подобный случай у брандмауэра есть набор правил, как встроенных по умолчанию, так и задаваемых самим пользователем. Например, можно указать перечень доверенных приложений, которым будет гарантирован свободный доступ в Интернет, и черный список из тех, кому такой доступ нельзя давать ни при каких обстоятельствах. Помимо основных возможностей, файрволы обычно обладают и рядом дополнительных: они умеют ограничивать трафик по дням, неделям или месяцам, а также вести статистику для каждого приложения. Еще довольно часто применяется встроенная в брандмауэр функция блокирования интернет-рекламы или различных сайтов по адресу либо содержимому.

Выбор и настройка firewall

| COMODO Internet Security объединяет антивирус и файрвол «в одном флаконе» |

Что следует знать при выборе файрвола? Первое, что должен уметь хороший персональный брандмауэр, – блокировать внешние атаки. В идеале все известные типы атак, включая сканирование портов, IP-спуфинг (проставление в поле обратного адреса IP-пакета неверного адреса с целью сокрытия истинного адреса атакующего), DoS (Denial of Service, отказ в обслуживании) и DDoS (Distributed Denial of Service, распределенный отказ в обслуживании), подбор паролей и прочие способы проникновения извне. Второе место в обязанностях файрвола занимает блокировка кражи информации. Поскольку вредоносный код может проникнуть на компьютер, минуя сеть и файрвол (например, в виде вируса на купленном пиратском диске), брандмауэр должен воспрепятствовать утечке данных, заблокировав вирусу выход в сеть. Заметим, что поиск оного в задачи брандмауэра не входит, для этого пользуйтесь антивирусами. Третье, что должен делать хороший файрвол, – контролировать установленные и запущенные приложения, причем кроме банальной проверки по имени файла весьма желателен также контроль аутентичности приложения. Если у вас дома организована локальная сеть, то файрвол не должен вмешиваться в обмен информацией между компьютерами внутри нее, а проверять только внешний трафик. Итак, мы подошли к еще одному требованию для персонального брандмауэра – поддержке зональной защиты. Он должен идентифицировать трафик по происхождению и назначению и сравнивать эту информацию с заранее заданными масками для доверенных сетей.

| Мастер настроек Ashampoo Firewall автоматически определяет доступ для популярных приложений |

Поскольку файрвол, как правило, работает на низком уровне, следует обратить внимание на совместимость его драйвера и операционной системы. Если при установке появляется сообщение о несовместимости или отсутствии сертификации драйверов, то, возможно, стоит выбрать другой продукт – хороший брандмауэр должен интегрироваться с системой. Если у вас Windows XP или Vista, обратите внимание, как он работает с Центром обеспечения безопасности – в частности, способен ли он корректно отключить встроенный брандмауэр Windows, чтобы вы не получали впоследствии системные сообщения об отсутствии установленного брандмауэра. Также хороший firewall должен владеть информацией обо всех популярных приложениях и встроенных службах системы, нуждающихся в доступе в сеть или Интернет: вы не должны получать сообщения о том, что Internet Explorer или Microsoft Outlook пытаются подключиться к Интернету сразу после установки файрвола. Правильный firewall знает, что им доступ разрешен автоматически, и побеспокоит вас только в случае реальной угрозы. Как и антивирусу, хорошему файрволу необходимо время от времени обновляться. Неважно, автоматически или вручную, но апдейты должны быть регулярными. Однако файрвол – это все же не антивирус, так что его достаточно обновлять хотя бы раз в несколько месяцев. Брандмауэр не должен заметно снижать производительность системы – совсем избежать ее потерь, к сожалению, не удастся, но вполне возможно свести их к минимуму. Как правило, любой файрвол имеет настройки уровня контроля, от низкого, когда отсекаются только самые явные угрозы, до «параноидального», при котором весь трафик и память постоянно контролируются. Так вот, считается, что хороший файрвол может оказывать заметное влияние на производительность системы, только когда уровень защиты выше среднего. Однако тут многое зависит и от конфигурации компьютера, на котором он установлен, и от интенсивности работы с сетью. Также немаловажна качественная система протоколирования и предупреждения; пользователь должен иметь возможность настроить уровень угрозы, при котором необходимо привлечь его внимание. Еще файрвол обязан регистрировать важные события в журнале для их последующего анализа, однако тут тоже следует соблюдать принцип разумной достаточности информации.

| Настройка исключений во встроенном файрволе Windows XP |

Поскольку далеко не все пользователи разбираются в вопросе на уровне профессионального системного администратора, то хороший брандмауэр обязан быть максимально простым в настройке и прозрачным в работе, очень приветствуется наличие у него хороших Мастеров настройки, максимально автоматизирующих весь процесс. Однако важно помнить, что «удобный firewall» не означает «надежный firewall». Как узнать, насколько ему можно доверять? Для этого предназначены так называемые leak tests (переводится как «тесты на проницаемость»). Это специальные программы, в основном действующие по принципу «троянских коней» и подобного ПО, т. е. пытающиеся отправить информацию с компьютера пользователя на удаленный ресурс в обход всех фильтров файрвола. Для обмана защиты может применяться ряд нестандартных технологий, к которым теоретически могут прибегать и злоумышленники, так что ценность файрвола, проваливающего эти тесты, стремится к нулю даже при прочих его достоинствах. Подробная информация, а также результаты их прохождения различными брандмауэрами содержатся на сайте www.firewallleaktester.com. При желании самому протестировать свой файрвол это можно сделать, например, на странице разработчика популярного файрвола Comodo – personalfirewall.comodo.com/onlinetest.html. Также стоит обратить внимание на неплохой пакет для тестирования Atelier Web Firewall Tester (AWFT) .

Итак, файрвол выбран, как же теперь правильно его настроить? Четких рекомендаций на самом деле нет, все зависит от ваших потребностей в работе, однако в первую очередь нужно обратить внимание на уровень защиты – образно говоря, должно быть запрещено все, что не разрешено. По умолчанию очень часто брандмауэры, наоборот, настроены на режим «разрешено все, что не запрещено», что фактически сводит их ценность на нет. Поэтому база правил должна начинаться с установки, запрещающей любой трафик (режим полной блокировки), как входящий, так и исходящий. Затем можно по одному разрешать соединения с Интернетом, анализируя каждый конкретный запрос.

Напоследок

Важно помнить, что персональный файрвол не является панацеей, способной превратить ПК в неприступную крепость. Например, он может быть бессилен перед атакой, проводимой через различные уязвимости в программном обеспечении или даже ОС. Брандмауэр – всего лишь часть комплексной системы безопасности, а не единственный ее компонент. Задаваемые в нем правила должны соответствовать всей защите компьютера. И если на ПК находится совершенно секретная или очень дорогая информация, самый лучший способ оградить ее – не подключаться к Интернету вообще.

itc.ua

Фаервол — это… Что такое Фаервол?

Межсетевой экран или сетевой экран — комплекс аппаратных или программных средств, осуществляющий контроль и фильтрацию проходящих через него сетевых пакетов на различных уровнях модели OSI в соответствии с заданными правилами.

Основной задачей сетевого экрана является защита компьютерных сетей или отдельных узлов от несанкционированного доступа. Также сетевые экраны часто называют фильтрами, так как их основная задача — не пропускать (фильтровать) пакеты, не подходящие под критерии, определённые в конфигурации.

Некоторые сетевые экраны также позволяют осуществлять трансляцию адресов — динамическую замену адресов назначения редиректы или источника мапинг, biNAT, NAT.

Другие названия

Брандма́уэр (нем. Brandmauer) — заимствованный из немецкого языка термин, являющийся аналогом английского firewall в его оригинальном значении (стена, которая разделяет смежные здания, предохраняя от распространения пожара). Интересно, что в области компьютерных технологий в немецком языке употребляется слово «firewall».

Файрво́л, файерво́л, фаерво́л — образовано транслитерацией английского термина firewall, эквивалентного термину межсетевой экран, в настоящее время не является официальным заимствованным словом в русском языке.

Разновидности сетевых экранов

Сетевые экраны подразделяются на различные типы в зависимости от следующих характеристик:

- обеспечивает ли экран соединение между одним узлом и сетью или между двумя или более различными сетями;

- происходит ли контроль потока данных на сетевом уровне или более высоких уровнях модели OSI;

- отслеживаются ли состояния активных соединений или нет.

В зависимости от охвата контролируемых потоков данных сетевые экраны делятся на:

- традиционный сетевой (или межсетевой) экран — программа (или неотъемлемая часть операционной системы) на шлюзе (сервере передающем трафик между сетями) или аппаратное решение, контролирующие входящие и исходящие потоки данных между подключенными сетями.

- персональный сетевой экран — программа, установленная на пользовательском компьютере и предназначенная для защиты от несанкционированного доступа только этого компьютера.

Вырожденный случай — использование традиционного сетевого экрана сервером, для ограничения доступа к собственным ресурсам.

В зависимости от уровня, на котором происходит контроль доступа, существует разделение на сетевые экраны, работающие на:

- сетевом уровне, когда фильтрация происходит на основе адресов отправителя и получателя пакетов, номеров портов транспортного уровня модели OSI и статических правил, заданных администратором;

- сеансовом уровне (также известные как stateful) — отслеживающие сеансы между приложениями, не пропускающие пакеты нарушающих спецификации TCP/IP, часто используемых в злонамеренных операциях — сканировании ресурсов, взломах через неправильные реализации TCP/IP, обрыв/замедление соединений, инъекция данных.

- уровне приложений, фильтрация на основании анализа данных приложения, передаваемых внутри пакета. Такие типы экранов позволяют блокировать передачу нежелательной и потенциально опасной информации, на основании политик и настроек.

- Некоторые решения, относимые к сетевым экранам уровня приложения, представляют собой прокси-серверы с некоторыми возможностями сетевого экрана, реализуя прозрачные прокси-серверы, со специализацией по протоколам. Возможности прокси-сервера и многопротокольная специализация делают фильтрацию значительно более гибкой, чем на классических сетевых экранах, но такие приложения имеют все недостатки прокси-серверов (например, анонимизация трафика).

В зависимости от отслеживания активных соединений сетевые экраны бывают:

См. также

Ссылки

Брандмауэр приборы

Литература

Wikimedia Foundation. 2010.

dic.academic.ru